Présentation de l'interface

Fenêtre principale

Vous pouvez, à partir de cette fenêtre, ouvrir plusieurs fenêtres connectées chacune sur différents firewalls.

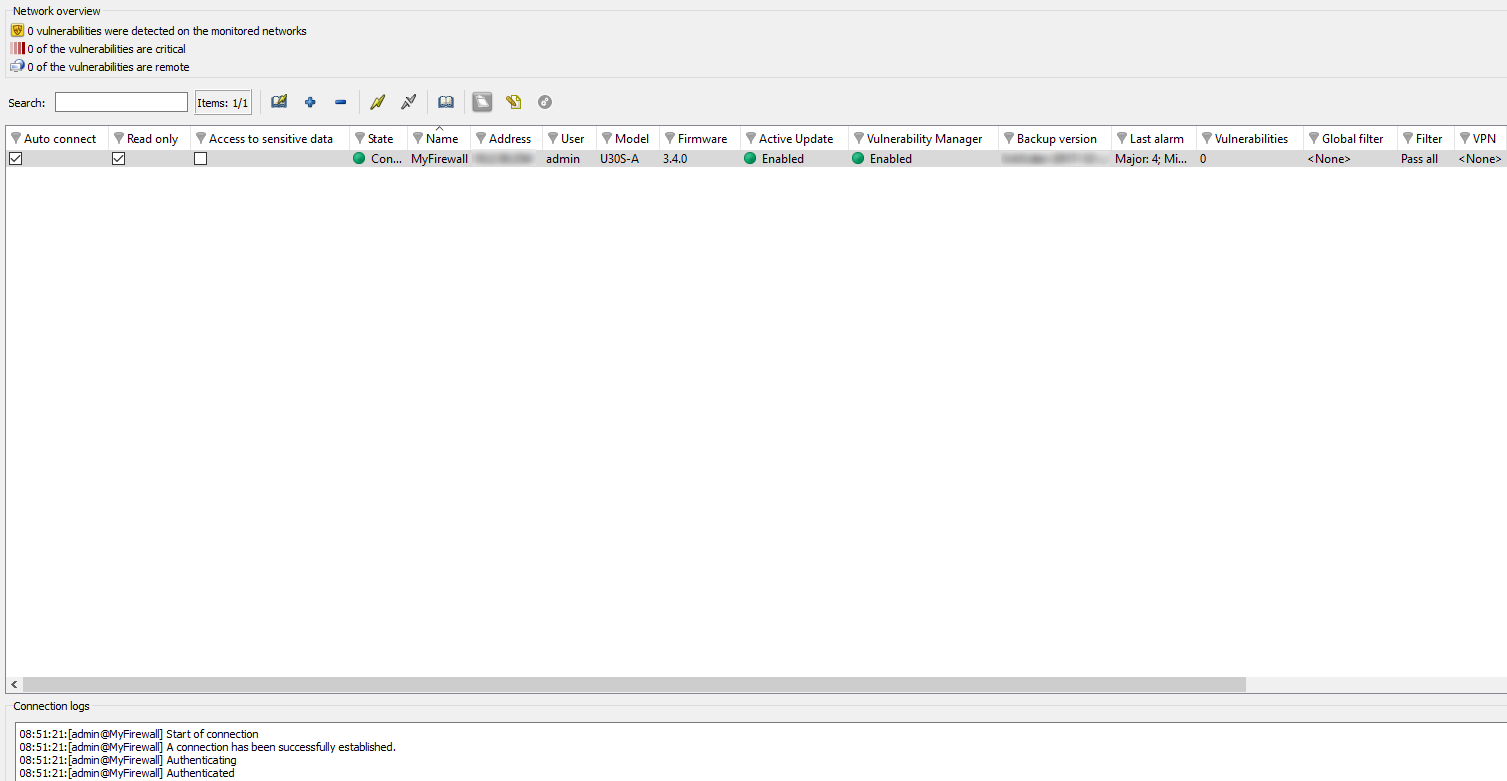

Figure 7 : Vue d'ensemble

Une fois connecté, le moniteur ouvre une fenêtre d’accueil (Menu Vue d'ensemble) qui vous apporte un certain nombre d’informations sur l’activité du firewall.

Elle est composée de cinq parties :

- Une barre de menus,

- Une barre horizontale contenant des icônes liées à la connexion et une zone de recherche,

- Une barre verticale contenant l’arborescence des menus et permettant la visualisation et le paramétrage des options de Stormshield Network Real-Time Monitor,

- Une zone d’affichage des résultats,

- Une barre d'état.

REMARQUE

Les autres fenêtres des menus de l’arborescence peuvent contenir une barre de boutons ou une case à cocher :

- Actualiser,

- Afficher l’aide / Cacher l’aide,

- Accès aux données personnelles,

- Firewall,

- Dupliquer.

Descriptif des icônes

|

|

Connexion depuis le carnet d’adresses. |

|

|

Connexion directe à un firewall. |

|

|

Déconnexion et suppression d'une connexion. |

|

|

Connexion au firewall sélectionné. |

|

|

Déconnexion du firewall sélectionné. |

|

|

Édition du carnet d’adresses. |

|

|

Affichage du Tableau de bord du firewall sélectionné. |

|

|

Génération d’un rapport Web pour le firewall sélectionné :

|

|

|

Connexion à l’administration Web du firewall sélectionné. |

Les onglets

La fenêtre principale contient les menus suivants : Fichier, Fenêtres, Applications, et ? (Aide).

|

Fichier |

Permet de vous connecter aux firewalls et d’accéder aux options générales de l’application. |

|

Fenêtres |

Permet d’organiser les fenêtres de connexion sur l’écran. |

|

? (Aide) |

Permet d’accéder au présent fichier d’aide et de connaître la version du moniteur. |

L’arborescence des menus

|

Vue d'ensemble |

Cet écran liste les firewalls. Le Monitor s'ouvre sur cet écran une fois la connexion effectuée.

|

|

Tableau de bord |

Cet écran vous permet d’avoir une vue synthétique des principales informations liées à l’activité de votre produit. |

|

Evénements |

Cet écran liste des événements déclenchés par le firewall. |

|

Management des vulnérabilités |

Cet écran permet de visionner la remontée des alertes et d’obtenir une aide en cas de vulnérabilité. |

|

Machines |

Liste des machines de votre réseau. |

|

Interfaces |

Cet écran permet d’obtenir des statistiques concernant l'utilisation des files d'attente de QoS (bande passante, connexions, débit, ...). |

|

Qualité de service |

Cet écran permet d’obtenir des statistiques concernant la bande passante, les connexions et le débit. |

|

Utilisateurs |

Cet écran permet d'obtenir des informations au sujet des utilisateurs et des droits de session au moment de l'authentification. |

|

Quarantaine- Bypass ASQ |

Cet écran présente la liste des machines mises en quarantaine dynamique. |

| Routeurs |

Cet écran affiche l'état des routeurs utilisés dans la configuration du firewall : passerelle par défaut et routeurs configurés dans des règles de filtrage (PBR : Policy Based Routing). |

|

Tunnels VPN |

Cet écran affiche les informations statiques sur le fonctionnement des tunnels VPN et les informations sources et destinations. |

|

Active Update |

Cet écran présente l’état de l’Active Update sur le firewall pour chaque type de mise à jour disponible. |

|

Services |

Cet écran présente les services actifs et non actifs présents sur le firewall et depuis combien de temps ils ont été activés/désactivés. |

|

Matériel |

Cet écran présente les informations au sujet de l’initialisation de la Haute Disponibilité et du RAID. |

|

Politique de Filtrage |

Cet écran affiche la politique de filtrage active en regroupant les règles implicites et les règles locales. |

|

Politique VPN |

Cet écran permet de visualiser la configuration des différentes politiques de tunnels VPN. |

|

Traces

|

Cet écran permet de visualiser en temps réel la taille du fichier de logs.

|

Zone d’affichage des résultats

Dans cette zone apparaissent les données et options des menus sélectionnés dans la barre horizontale. Le détail de ces écrans est traité dans les sections correspondantes.

Menu contextuel sur les colonnes

Un clic droit sur un nom de colonne affiche les options suivantes :

|

Filtrer sur cette colonne |

Isole un ensemble d’évènements selon des critères donnés. Par exemple, pouvoir filtrer les évènements dont le protocole est « mineur ». Lorsqu’un filtre est appliqué à une colonne, l’icône |

|

Effacer le filtre de la colonne |

Efface le filtre qui avait été mis au préalable sur la colonne. |

|

Effacer tous les filtres |

Efface les filtres mis sur toutes les colonnes. |

|

Effacer tous les filtres sauf celui-ci |

Efface les filtres mis sur les colonnes sauf celui de la colonne sélectionnée. |

|

Cacher la colonne |

Cache la colonne sélectionnée. |

|

Colonnes |

Permet de sélectionner les colonnes à afficher. |

|

Ajuster les colonnes au contenu |

Les colonnes sont redimensionnées en fonction du contenu. |

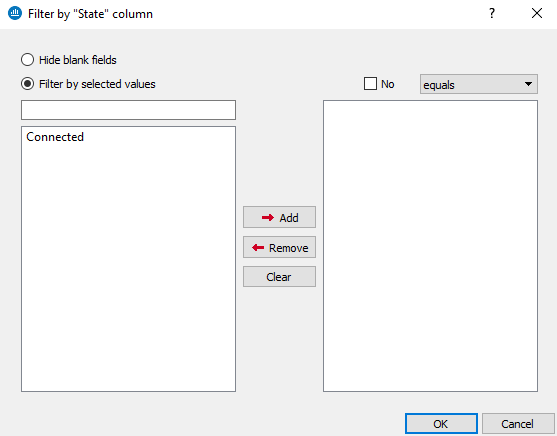

En sélectionnant le menu Filtrer sur cette colonne, l’écran suivant s’affiche :

Figure 8 : Filtrer sur cette colonne

L’écran se rapporte à la colonne sélectionnée au préalable (Exemple : Filtrer sur la colonne « Modèle »).

- Option Masquer les champs vides : permet de n’afficher que les champs qui contiennent des données.

- Option Filtrer selon les valeurs sélectionnées : il est possible de saisir une valeur manuellement ou alors de la sélectionner dans la liste proposée.

Pour réaliser un filtre, il suffit juste de sélectionner une ou plusieurs valeur(s) dans la liste proposée et de les ajouter pour qu’ils apparaissent à droite du tableau.

Vous pouvez utiliser les opérateurs :

- Est égal à : les valeurs trouvées doivent être égales à celles sélectionnées.

- Contient : recherche d’un mot dans une phrase

- Commence par : recherche d’une phrase commençant par une chaîne

- Se termine par : recherche d’une phrase se terminant par une chaîne.

- Joker (Wildcard) : Voir le tableau ci-dessous.

- Expression régulière : cf. http://qt-project.org/doc/qt-4.8/qregexp.html

|

c |

Par exemple, en saisissant « c », « c » est recherché. |

|

? |

Permet de rechercher sur un caractère unique |

|

* |

Permet de rechercher sur un ou plusieurs caractères. |

|

[…] |

Permet la saisie de plusieurs caractères entre crochets. Par exemple, en saisissant [ABCD], la recherche porte sur A ou B ou C ou D. En saisissant [A-D], recherche ABCD, en saisissant [A-Z], la recherche porte sur toutes les lettres majuscules de l’alphabet français. |

Il est donc possible de filtrer les événements selon une ou plusieurs valeurs. Par exemple, afficher les événements dont le protocole est HTTP ou HTTPS.

Il est possible également de donner une négation à un critère en cochant l’option Non. Par exemple, afficher toutes les entrées sauf si le protocole est http.

- Les colonnes peuvent être redimensionnées en fonction de leur contenu (option Ajuster les colonnes au contenu).

En outre, l’administrateur peut trier la grille en cliquant sur la colonne qu’il désire classer.

Menu contextuel sur les lignes

Un clic-droit sur une ligne affiche un menu contextuel permettant diverses manipulations. Les options proposées varient selon la grille dans laquelle on se trouve.

Vue d’ensemble

3 menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur un firewall

- En effectuant un clic-droit sur une zone vide de la liste des firewalls

- En effectuant un clic-droit dans la vue "Traces de connexion"

Menu contextuel lié à un firewall

|

Afficher le tableau de bord… |

Affiche le menu Tableau de bord du produit sélectionné. |

|

Générer un rapport web… |

En cliquant sur ce bouton, vous générez un rapport au format HTML. Ce rapport contient les informations suivantes, à un instant t : les informations système, la mémoire, les utilisateurs connectés, les services, le statut de l’Active Update, les statistiques de bande passante, les statistiques de connexion, les vulnérabilités, le nombre de machines, les utilisateurs authentifiés, le nombre d’alarmes majeures et mineures, la quarantaine, le nombre de tunnels VPN, Les règles de filtrage et les tunnels IP Sec configurés. |

|

Lancer l’interface d’Administration Web |

Permet de se connecter à l’interface d’administration Web du Firewall sélectionné |

|

Déconnecter |

Permet de se déconnecter du produit sélectionné. |

|

Supprimer ce firewall de la liste des connexions… |

Permet de se déconnecter et de supprimer l'entrée correspondant à cette connexion. |

|

Ajouter un nouveau firewall à la liste des connexions et s'y connecter |

Affiche la fenêtre de connexion directe afin de se connecter à un firewall. |

|

Ajouter un firewall du carnet d'adresses à la liste des connexions |

Affiche la fenêtre du Carnet d’adresses afin de choisir un produit enregistré. |

|

Ajouter ce firewall dans le carnet d’adresses |

Affiche une fenêtre qui permet d’enregistrer le firewall sélectionné dans le carnet d’adresses. |

|

Editer le carnet d’adresses |

Affiche la fenêtre du Carnet d’adresses afin de l’éditer. |

Menu contextuel lié à une zone vide

|

Ajouter un nouveau firewall à la liste des connexions et s'y connecter |

Affiche la fenêtre de connexion directe afin de se connecter à un firewall. |

|

Ajouter un firewall du carnet d'adresses à la liste des connexions |

Affiche la fenêtre du Carnet d’adresses afin de choisir un produit enregistré. |

|

Editer le carnet d’adresses |

En sélectionnant cette option, l’écran du carnet d’adresses s’affiche. |

Menu contextuel lié aux traces de connexion

|

Copier |

Copie la/les ligne(s) de traces sélectionnée(s). |

|

Copier le lien |

Copie la localisation du lien. |

|

Tout sélectionner |

Sélectionne toutes les lignes de traces. |

|

Effacer les traces |

Efface toutes les lignes de traces. |

Evénements

En effectuant un clic-droit sur une ligne d’événement, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur la priorité « Majeur », l’administrateur obtient toutes les lignes contenant la priorité « Majeur ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Voir la machine source… |

Indication du nom de la machine source. En sélectionnant cette option, le menu Machines s'affiche. |

|

Voir la machine de destination… |

indication du nom de la machine de destination. |

|

Ajouter la machine source à la base Objets |

Cette option permet :

Pour de plus amples informations concernant cette option, reportez-vous à la Note Technique « Stormshield Network Sécurité collaborative ». |

|

Ajouter la machine de destination à la base Objets |

Cette option permet :

Pour de plus amples informations concernant cette option, reportez-vous à la Note Technique « Stormshield Network Sécurité collaborative » |

|

Ping de la machine source |

Permet de réaliser un test de disponibilité (ping) de la machine source depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

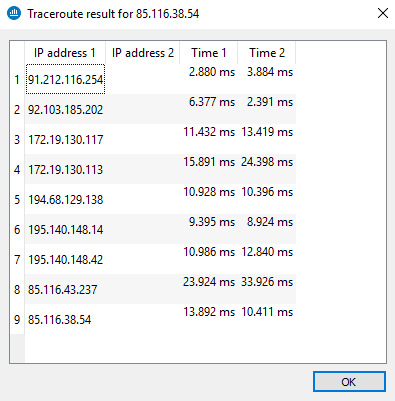

Traceroute vers la machine source |

Deux commandes Traceroute sont utilisées pour déterminer et tester l’ensemble des équipements traversés pour joindre la machine source depuis le firewall. Le résultat se présente sous la forme d’un tableau à quatre colonnes :

REMARQUE Lorsqu’un équipement présent sur la route ne répond pas aux requêtes de Traceroute, SN Real-Time Monitor attend le délai d’expiration du paquet de test. Le délai d’affichage de la fenêtre de résultat peut alors être plus élevé.

|

|

Ping de la machine destination |

Permet de réaliser un test de disponibilité (Ping) de la machine destination depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

Traceroute vers la machine destination |

Permet de tester et de lister (Traceroute) l’ensemble des équipements traversés pour joindre la machine destination sélectionnée depuis le firewall. Le fonctionnement de cette action est identique à celle d’un Traceroute vers la machine source. |

|

Envoyer la source en quarantaine |

permet de mettre la machine source en quarantaine pour une durée déterminée à 1 minute, 5 minutes, 30 minutes ou 3 heures. |

|

Voir le paquet... |

Permet d'ouvrir l'outil qui vous permettra de visionner les paquets malicieux. |

|

Purger les alarmes |

Vide la liste des alarmes affichées. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. |

Figure 9 : Menu contextuel

Management de vulnérabilités

Au niveau de l’onglet Vulnérabilité, 3 menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur une ligne de vulnérabilité

- En effectuant un clic-droit sur une ligne de machine

- En effectuant un clic-droit dans la zone d’aide

Menu contextuel sur une ligne de vulnérabilité

En effectuant un clic-droit sur une ligne de vulnérabilité, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur la priorité « Critique », l’administrateur obtient toutes les lignes contenant la priorité « Critique ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. |

Menu contextuel sur une ligne de machine

En effectuant un clic-droit sur une ligne de machine, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le type « Client », l’administrateur obtient toutes les lignes contenant le type de machine « Client ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Voir la machine |

Le menu de l’arborescence Machines s’affiche afin d’obtenir des informations supplémentaires sur la machine détectée. En « pré-filtrage », la machine concernée est sélectionnée. Le filtrage s’effectue avec le nom de la machine s’il est disponible ou avec son adresse. |

|

Ajouter la machine à la base Objets |

Cette option permet :

Pour de plus amples informations concernant cette option, reportez-vous à la Note Technique « Stormshield Network Sécurité collaborative ». |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. La copie de données peut agir de deux manières différentes :

|

Au niveau de l’onglet applications, 2 menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic droit sur une ligne d’application

- En effectuant un clic droit sur une ligne de machine

Menu contextuel sur une ligne d’application

En effectuant un clic-droit sur une ligne d’application, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur la famille « Web Serveur », l’administrateur obtient toutes les lignes contenant la famille « Web Serveur ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. La copie de données peut agir de deux manières différentes :

|

Menu contextuel sur une ligne de machine

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Linux OS », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Linux OS ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Voir la machine |

Le menu de l’arborescence Machines s’affiche afin d’obtenir des informations supplémentaires sur la machine détectée. En « pré-filtrage », la machine concernée est sélectionnée. Le filtrage s’effectue avec le nom de la machine s’il est disponible ou avec son adresse. |

|

Ajouter la machine à la base Objets |

Cette option permet :

Pour de plus amples informations concernant cette option, reportez-vous à la Note Technique « Stormshield Network Sécurité collaborative ». |

Au niveau de l’onglet informations, 3 menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur une ligne d’informations

- En effectuant un clic-droit sur une ligne de machine

- En effectuant un clic-droit dans la zone d’aide

Menu contextuel sur une ligne d’informations

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur la famille « Web Serveur », l’administrateur obtient toutes les lignes contenant la famille « Web Serveur ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes :

|

Menu contextuel sur une ligne de machines

En effectuant un clic-droit sur une ligne d’événement, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Linux OS », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Linux OS ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Voir la machine |

Le menu de l’arborescence Machines s’affiche afin d’obtenir des informations supplémentaires sur la machine détectée. En « pré-filtrage », la machine concernée est sélectionnée. Le filtrage s’effectue avec le nom de la machine s’il est disponible ou avec son adresse. |

|

Ajouter la machine à la base Objets |

Cette option permet :

Pour de plus amples informations concernant cette option, reportez-vous à la Note Technique « Stormshield Network Sécurité collaborative ». |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. La copie de données peut agir de deux manières différentes :

|

Machines

De nombreux menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur une machine,

- En effectuant un clic-droit dans l’onglet « Vulnérabilités »,

- En effectuant un clic-droit dans l’onglet « Applications »,

- En effectuant un clic-droit dans l’onglet « Informations »,

- En effectuant un clic-droit dans l’onglet « Connexions »,

- En effectuant un clic-droit dans l’onglet « Evénements »,

- En effectuant un clic-droit dans la zone d’aide,

- En effectuant un clic-droit sur un bail DHCP.

Menu contextuel sur une machine

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Linux OS », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Linux OS ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

|

Supprimer la machine de l’ASQ… |

Permet d’effacer les informations ASQ de la machine. Cela peut être utile notamment si une machine est touchée par une attaque. Le droit « Monitor modify » est nécessaire. Un message vous demande de confirmer l’action. |

|

|

Réinitialiser les informations Vulnerability Manager |

Effectue une réinitialisation des données Vulnerability Manager de la machine sélectionnée. Le droit « Monitor MODIFY » est nécessaire. Un message vous demande de confirmer l’action. Lorsque vous faites cette réinitialisation, la machine est effacée de la base Vulnerability Manager ainsi que les compteurs de données (vulnérabilités détectées, softwares…). |

|

|

Envoyer en quarantaine |

Blocage dynamique de la machine mise en quarantaine pour une durée à spécifier. (Cette durée peut être d'1 minute, de 5 minutes, de 30 minutes et de 3 heures). Le droit « Modify monitor » est nécessaire. Il n’existe pas de message pour confirmer l’action. |

|

|

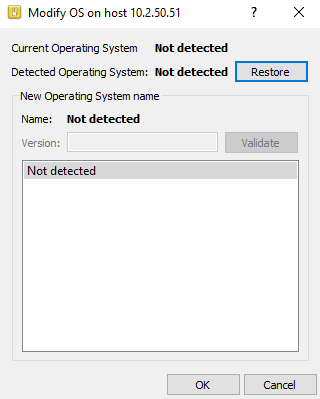

Modifier l’OS de la machine |

Cette option permet de préciser le système d’exploitation d’une machine lorsque Stormshield Network Vulnerability Manager n’a pu le détecter automatiquement. La fenêtre présente alors plusieurs champs :

Système d’exploitation courant : OS que Stormshield Network Vulnerability Manager utilise afin de trouver les vulnérabilités sur une machine. Il se peut que l’OS d’une machine ne soit pas détecté.

Système d’exploitation détecté : OS que Stormshield Network Vulnerability Manager utilise après analyse du trafic sur la machine. Le bouton Restaurer permet de retirer l’OS donné par l’utilisateur et de revenir à l’OS détecté par Stormshield Network Vulnerability Manager.

Nouveau nom d’OS : Dans le cas où l’OS de la machine n’est pas détecté par Stormshield Network Vulnerability Manager, il est possible de le forcer en le sélectionnant dans la liste proposée. Deux cas peuvent alors se présenter :

Forcer l’OS de la machine lorsque celui-ci n’est pas détecté, permet, notamment, de visualiser, selon un système donné, les vulnérabilités des services ou des produits.

Figure 10: Modifier l’OS de la machine |

|

|

Ajouter la machine à la base Objets |

Cette option permet :

Pour de plus amples informations concernant cette option, reportez-vous à la Note Technique « Stormshield Network Sécurité collaborative ». |

|

|

Ping de la machine |

Permet de réaliser un test de disponibilité (Ping) de la machine depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

|

Traceroute vers la machine |

Deux commandes Traceroute sont utilisées pour déterminer et tester l’ensemble des équipements traversés pour joindre la machine sélectionnée depuis le firewall. Le résultat se présente sous la forme d’un tableau à quatre colonnes :

REMARQUE Lorsqu’un équipement présent sur la route ne répond pas aux requêtes de Traceroute, SN Real-Time Monitor attend le délai d’expiration du paquet de test. Le délai d’affichage de la fenêtre de résultat peut alors être plus élevé. |

|

|

Copier dans le presse-papier |

Copie de la ligne sélectionnée dans le presse-papier. La copie de données peut agir de deux manières différentes :

|

|

Menu contextuel dans l’onglet « Vulnérabilités »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur la sévérité « Critique », l’administrateur obtient toutes les lignes contenant la sévérité « Critique ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Lister les machines ayant la même vulnérabilité |

Permet de n’afficher que les machines ayant une vulnérabilité similaire. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes :

|

Menu contextuel dans l’onglet « Applications»

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Lister toutes les machines qui utilisent cette application |

Le menu Stormshield Network Vulnerability Manager s’affiche avec en pré-filtrage le nom du soft concerné. |

|

Lister les vulnérabilités de cette application |

L’onglet détail “Vulnérabilités” est sélectionné, avec, en pré-filtrage le nom du software concerné. |

|

Forcer l’application du serveur |

Le droit “Monitor modify” est nécessaire. Seuls les logiciels de type serveur sont modifiables/

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes :

|

Menu contextuel dans l’onglet « Informations »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Lister toutes les machines partageant la même information |

Le menu Stormshield Network Vulnerability Manager s’affiche avec en pré-filtrage le nom du soft concerné.

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes :

|

Menu contextuel dans l’onglet « Connexions »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

|

Ping de la machine source |

Permet de réaliser un test de disponibilité (ping) de la machine source depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

|

Traceroute vers la machine source |

Deux commandes Traceroute sont utilisées pour déterminer et tester l’ensemble des équipements traversés pour joindre la machine source depuis le firewall. Le résultat se présente sous la forme d’un tableau à quatre colonnes :

REMARQUE Lorsqu’un équipement présent sur la route ne répond pas aux requêtes de Traceroute, SN Real-Time Monitor attend le délai d’expiration du paquet de test. Le délai d’affichage de la fenêtre de résultat peut alors être plus élevé.

|

|

|

Ping de la machine destination |

Permet de réaliser un test de disponibilité (ping) de la machine destination depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

|

Traceroute vers la machine destination |

Permet de tester et de lister (Traceroute) l’ensemble des équipements traversés pour joindre la machine destination depuis le firewall. Le fonctionnement de cette action est identique à celle d’un Traceroute vers la machine source. |

|

|

Mettre la connexion en quarantaine |

Permet de mettre la connexion en quarantaine pour une durée déterminée à 1 minute, 5 minutes, 30 minutes ou 3 heures. Cela permet, par exemple, d’empêcher un téléchargement particulier. |

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes :

|

|

Menu contextuel dans l’onglet « Evénements »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

|

Voir le paquet qui a déclenché l’alarme |

Permet d'ouvrir l'outil qui vous permettra de visionner les paquets malicieux. |

|

|

Ping de la machine source |

Permet de réaliser un test de disponibilité (ping) de la machine source depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

|

Traceroute vers la machine source |

Deux commandes Traceroute sont utilisées pour déterminer et tester l’ensemble des équipements traversés pour joindre la machine source depuis le firewall. Le résultat se présente sous la forme d’un tableau à quatre colonnes :

REMARQUE Lorsqu’un équipement présent sur la route ne répond pas aux requêtes de Traceroute, SN Real-Time Monitor attend le délai d’expiration du paquet de test. Le délai d’affichage de la fenêtre de résultat peut alors être plus élevé.

|

|

|

Ping de la machine destination |

Permet de réaliser un test de disponibilité (ping) de la machine destination depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

|

Traceroute vers la machine destination |

Permet de tester et de lister (Traceroute) l’ensemble des équipements traversés pour joindre la machine destination depuis le firewall. Le fonctionnement de cette action est identique à celle d’un Traceroute vers la machine source. |

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes

|

|

Menu contextuel sur un bail DHCP

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Linux OS », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Linux OS ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Afficher la machine… |

Permet d’afficher le détail de la machine sélectionnée. |

|

Ping de la machine |

Permet de réaliser un test de disponibilité (ping) de la machine depuis le firewall et indique en retour le temps de réponse de celle-ci. |

|

Traceroute vers la machine |

Permet de tester et de lister (Traceroute) l’ensemble des équipements traversées pour joindre la machine depuis le firewall. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes

|

Interfaces

Plusieurs menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur une interface

- En effectuant un clic-droit dans l’onglet « Connexions entrantes »

- En effectuant un clic-droit dans l’onglet « Connexions sortantes »

Menu contextuel sur une interface

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Afficher les machines associées à cette interface |

Cette option permet d’afficher la liste des machines qui ont une interface identique.

|

Menu contextuel dans l’onglet « Connexions entrantes »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Voir la machine source… |

Indication du nom de la machine source. En sélectionnant cette option, le menu Machines s'affiche. |

|

Voir la machine de destination… |

Indication du nom de la machine de destination. |

|

Mettre la connexion en quarantaine |

Permet de mettre la connexion en quarantaine pour une durée déterminée à 1 minute, 5 minutes, 30 minutes ou 3 heures. Cela permet, par exemple, d’empêcher un téléchargement particulier. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes

|

Menu contextuel dans l’onglet « Connexions sortantes »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le système d’exploitation « Unix », l’administrateur obtient toutes les lignes contenant le système d’exploitation « Unix ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web. |

|

Voir la machine source… |

Indication du nom de la machine source. En sélectionnant cette option, le menu Machines s'affiche. |

|

Voir la machine de destination… |

Indication du nom de la machine de destination. |

|

Mettre la connexion en quarantaine |

Permet de mettre la connexion en quarantaine pour une durée déterminée à 1 minute, 5 minutes, 30 minutes ou 3 heures. Cela permet, par exemple, d’empêcher un téléchargement particulier. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. . La copie de données peut agir de deux manières différentes

|

Qualité de service

Reportez-vous à la section Qualité de service (QoS).

Utilisateurs

2 menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur la zone « utilisateurs »

- En effectuant un clic-droit sur une zone « sessions d’administration »

Menu contextuel dans la zone utilisateurs

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur une adresse de firewall précise, l’administrateur obtient toutes les lignes contenant cette machine. NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Supprimer l’utilisateur de l’ASQ |

Permet d’effacer les informations ASQ de l’utilisateur. Cela peut être utile notamment si un utilisateur est touchée par une attaque. Le droit « Monitor modify » est nécessaire. Un message vous demande de confirmer l’action. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. La copie de données peut agir de deux manières différentes :

|

Menu contextuel dans la zone « Sessions d’administration »

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier. La copie de données peut agir de deux manières différentes :

|

Quarantaine-Bypass ASQ

2 menus contextuels peuvent être ouverts dans cet écran :

- En effectuant un clic-droit sur la zone « Quarantaine »

- En effectuant un clic-droit sur une zone « Bypass-ASQ »

Menu contextuel dans la zone « Quarantaine »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur une adresse de firewall précise, l’administrateur obtient toutes les lignes en rapport. NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier.

|

Menu contextuel dans la zone « Bypass-ASQ »

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur une adresse de firewall précise, l’administrateur obtient toutes les lignes en rapport. NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier.

|

Tunnels VPN

Ce module présente désormais les tunnels montés via VPN IPSec et via VPN SSL dans deux onglets distincts.

Onglet « Tunnels VPN SSl »

En effectuant un clic-droit sur une ligne de tunnels VPN SSL, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné.

|

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe le nom d’un utilisateur, la liste affichée ne présentera que les éléments contenant cet utilisateur

|

|

Voir la machine |

Cette option permet d’afficher, au sein du module Machines de Stormshield Network Real Time Monitor, l’ensemble des caractéristiques de la machine correspondant aux adresses IP (Vulnérabilités, Applications, Connexions, etc.). |

|

Supprimer ce tunnel |

Cette option permet de mettre fin instantanément au tunnel VPN SSL sélectionné. |

Onglet « Tunnels VPN IPSec »

En effectuant un clic-droit sur une ligne de tunnels VPN, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur l’état « mature », l’administrateur obtient toutes les lignes contenant l’état « mature ». |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe une adresse source, la liste affichée ne présentera que les éléments contenant cette adresse source. |

|

Voir les traces des SPI sortants |

Cette option permet d’afficher les SPI de la SA sortante négociée. |

|

Voir les traces des SPI entrants |

Cette option permet d’afficher les SPI de la SA entrante négociée. |

|

Voir la politique sortante |

Lien hypertexte permettant d’afficher la politique sortante visible dans le menu Politique VPN. |

|

Voir la politique entrante |

Lien hypertexte permettant d’afficher la politique entrante visible dans le menu Politique VPN. |

|

Réinitialiser ce tunnel |

Le tunnel sélectionné est supprimé, la configuration sur les firewalls est toujours active. Les SA correspondant au tunnel sélectionné sont purgées ; de nouvelles SA devront être renégociées pour que le tunnel soit à nouveau utilisable. |

|

Réinitialiser tous les tunnels |

Tous les tunnels sont supprimés. |

Active Update

En effectuant un clic droit sur une ligne Active update, vous avez accès à un menu contextuel qui vous permet de :

|

Copier dans le presse-papier |

La copie de données peut agir de deux manières différentes :

|

Services

En effectuant un clic-droit sur une ligne de services, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, Par exemple, en filtrant sur l’état « Activé », l’administrateur obtient toutes les lignes contenant l’état « Activé ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe l’état « Activé », la liste affichée ne présentera que les éléments correspondant à cet état. |

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier.

|

Matériel

Il s’agit du menu dédié à la Haute Disponibilité. Reportez-vous à la section Matériel.

Politique de filtrage

Ce menu permet de visualiser différents types de règles :

- Règles implicites

- Règles de filtrage globales

- Règles de filtrage locales

- Règles de NAT locales

Reportez-vous à la section Politique de filtrage.

Politique VPN

En effectuant un clic-droit sur une ligne de politique VPN, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur le routeur destination « Firewall_bridge », l’administrateur obtient toutes les lignes contenant le routeur destination « Firewall_bridge ». |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. |

|

Voir les tunnels correspondants |

Accès au menu Tunnels VPN avec un filtre. |

Traces

VPN

En effectuant un clic-droit sur une ligne de politique VPN, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, Par exemple, en filtrant sur le message « Phase established », l’administrateur obtient toutes les lignes contenant le message « Phase established ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur. Exemple Si votre curseur pointe la destination/le site web consulté, la liste affichée ne présentera que les éléments contenant cette destination/ce site web.

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier.

|

Système

En effectuant un clic-droit sur une ligne de Système, vous avez accès à un menu contextuel qui vous permet de :

|

Filtrer cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats selon le champ sélectionné. Par exemple, en filtrant sur la priorité « Majeur », l’administrateur obtient toutes les lignes contenant la priorité « Majeur ». NOTE Utiliser cette option a pour effet de remplacer tous les filtres en cours sur les colonnes. |

|

Filtrer uniquement cette colonne selon ce critère |

Cette option permet de restreindre la liste des résultats au critère pointé par votre curseur.

|

|

Copier dans le presse-papier |

Copie la ligne sélectionnée dans le presse-papier.

|

Barre d’état

Figure 11 : Barre d'état

La barre d’état contient les menus de l’arborescence qui ont pu éventuellement être ouverts au cours d’une session. Cette possibilité est particulièrement utile lorsque vous supervisez plusieurs firewalls à la fois. Vous pouvez récupérer la même fenêtre d'informations pour chaque firewall et ainsi effectuer des comparaisons de manière simultanée.

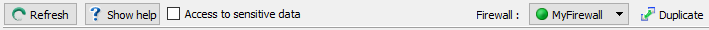

Barre de boutons

Figure 12 : Barre de boutons

Cette barre s’affiche dans la plupart des menus du Monitor.

Actualiser

Ce bouton permet de réinitialiser la liste affichée (menus Alarmes, VULNERABILITY MANAGER, Machines, Interfaces, Qualité de Service, Utilisateurs, Quarantaine, Tunnels VPN, Active Update, Services, Matériel, Politique de Filtrage, VPN, Traces).

Afficher l’aide/Cacher l’aide

Ce bouton permet d’afficher ou de cacher un écran d’aide. Il suffit ensuite de cliquer sur la ligne sélectionnée pour obtenir une aide éventuelle.

Accès aux données personnelles

En cochant cette case, l'administateur connecté au Monitor peut obtenir les droits de visualisation des données personnelles présentées dans la fenêtre courante (adresses IP source, noms de machines, noms d'utilisateurs, ...). Selon le compte utilisé, un code d'accès temporaire fourni par le superviseur du firewall peut être nécessaire pour afficher ces données.

Lorsque cette case n'est pas cochée, les donnnées sensibles sont remplacées par la mention Anonymized.

Firewall

Ce menu déroulant permet de filtrer la liste des alarmes sur un firewall choisi.

Dupliquer

Ce bouton permet de dupliquer la fenêtre dans laquelle se trouve ce bouton. Cela est particulièrement utile lorsque l'on veut changer de cible (firewall ou <all>) et de vue.

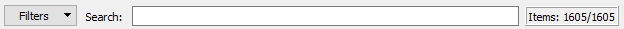

La zone de recherche

La zone de recherche se présente sous 2 formes différentes :

1ère forme : la barre affichée ci-dessous est visible sur tous les écrans hormis sur l’écran « Evènements »

Figure 13 : Zone de recherche

2ème forme : la barre ci-dessous s’affiche dans le menu Evénements

Figure 14 : Zone de recherche - Evénements

Le bouton Filtres contient des filtres définis par l’application et permet d’obtenir uniquement les lignes suivantes :

- Alarme

- Virus

- Connexion

- Web

- FTP

- Filtrage

- SSL

- VPN SSL

- Authentification

- Applications (alarme)

- Protections (alarme)

- Malwares (alarme)

Rechercher

Cette zone permet d’effectuer des recherches au niveau des éléments de la liste. Les éléments de la liste sont filtrés au fur-et-à-mesure de la saisie.

s’affiche en bleu dans le libellé de la colonne.

s’affiche en bleu dans le libellé de la colonne.